Montag, 10. August 2020 von Shira Caldie

Von Amazonas Alexa zu Ring’s Video Türklingel, das Internet der Dinge (Internet of things/IoT) setzt die Transformation der Technologie fort. Es verbessert die Art und Weise, wie Menschen leben können. Unternehmen werden zwar über die Sicherheitsbedrohung informiert, installieren aber oft neue Geräte und ignorieren oder verschieben oftmals das Patching des Gerätes.

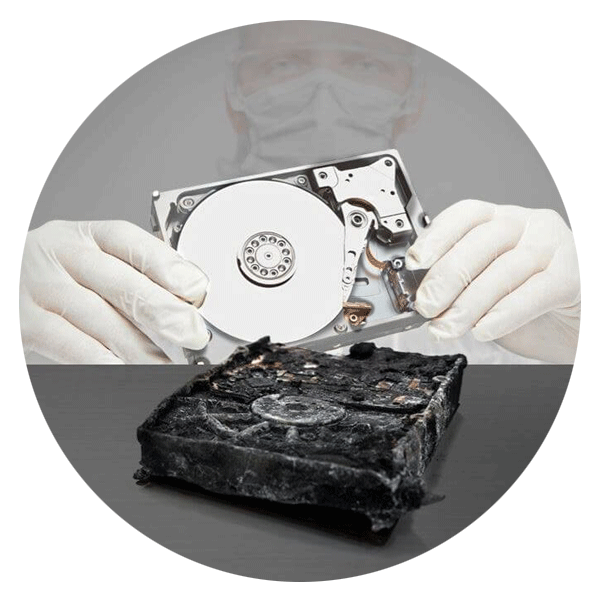

Montag, 23. Mai 2016 von Der Datenrettung Blog

In den letzten paar Jahren gab es einen stetigen Anstieg an bemerkenswerten Angriffen auf Unternehmen in der ganzen Welt, von Einzelhändlern über Banken bis hin zu Anbietern im Gesundheitswesen. Und wenn kleinere Unternehmen denken, dass sie von Hackern übersehen werden und glauben sie seien kein wertvolles Ziel, sind sie im Irrtum.