DSGVO: Notwendigkeit der Verschlüsselung von E-Mails

Obwohl die Datenschutz-Grundverordnung seit einigen Tagen vollständig in Kraft ist, haben einige Unternehmen noch immer Probleme mit den Verfahren, ihre IT den neuen Vorschriften anzupassen. Da die DSGVO viele Aspekte der Datensicherheit sowie die Gründe für Datenlecks erfasst, gibt es fast keinen einzigen IT-Prozess, der durch das neue europäische Gesetz nicht betroffen ist. Während die meisten der zu ändernden Prozesse offensichtlich sind, sind es manche eben nicht.

Eine solche erforderliche Änderung ist die Notwendigkeit, E-Mails zu verschlüsseln, die persönliche Informationen von Kunden und Kunden, Mitarbeitern oder anderen Personen enthalten. Da Artikel 25 der Datenschutz-Grundverordnung Datenschutz " für alle geschäftlichen (IT-) Prozesse für Produkte und Dienstleistungen" vorsieht, und das gesamte Gesetz persönliche Daten sicherer machen und Datenlecks eher unwahrscheinlich machen soll, argumentieren viele Anwälte, dass dieses neue Gesetz vorschreibt, das alle E-Mails standardmäßig verschlüsselt werden sollen. Auch wenn es jetzt nicht ganz klar ist, ob das stimmt oder nicht, ist es sinnvoll, über die daraus folgenden Konsequenzen nachzudenken.

Denken Sie daran: Eine E-Mail ist wie eine Postkarte! Wenn Sie eine E-Mail senden, können einige Benutzer, z. B. der IT-Administrator des Unternehmens oder der Internetdienstanbieter, den Inhalt lesen, wenn diese das möchten. Daher wird das Senden einer normalen E-Mail mit persönlichen oder vertraulichen Informationen ohne Verschlüsselung als illegal im Sinne der DSGVO betrachtet.

E-Mail-Verschlüsselung ist nicht so üblich wie sie sein sollte. Das liegt daran, dass die Implementierung dieses Features nicht einfach ist. Zurzeit stehen zwei verschiedene Methoden zur Auswahl:

Transportverschlüsselung

Transportverschlüsselung bedeutet, dass die E-Mail(s) verschlüsselt werden, wenn sie von einem Server zu einem anderen gesendet (übertragen) werden. Die E-Mails werden bei Verwendung dieser Methode durch einen verschlüsselten Tunnel gesendet. Die E-Mails werden verschlüsselt, wenn sie einen Server verlassen und werden entschlüsselt, wenn sie auf dem anderen Server ankommen. Alle E-Mails auf einem Server sind nicht verschlüsselt, wenn sie auf dem Server gelagert also gespeichert sind.

Um verschlüsselte E-Mails über das Internet zu versenden, würden Sie beispielsweise das POP3S-E-Mail-Übertragungsprotokoll mit dem Transport Layer Security (TLS)-Netzwerkprotokoll verwenden (dies ist der neue Name für das seit einigen Jahren verwendete Secure Sockets Layer (SSL) -Protokoll).

TLS in Kombination mit POP3S erstellt daher einen Verschlüsselungstunnel - auch bekannt als Site-to-Site-Encryption oder Ende-zu-Ende-Verschlüsselung. Dies ist eine großartige Lösung, wenn Sie zwei Server direkt verbinden. Die meisten Unternehmen haben jedoch keine so engen (Geschäfts-) Beziehungen, dass sie ihre E-Mail-Server direkt verbinden. Wahrscheinlich wird es immer einen anderen zwischengeschalteten Server geben, auf dem die E-Mails weitergeleitet werden. Daher wird eine andere Lösung benötigt, wie zum Beispiel ...

Inhaltsverschlüsselung

Bei Verwendung der Inhaltsverschlüsselung wird die E-Mail verschlüsselt und nicht der Netzwerktransporttunnel, durch den die E-Mail übertragen wird. Heutzutage sind die gängigsten Standards für die Verschlüsselung von E-Mail-Inhalten entweder der S/MIME-Standard (Secure / Multipurpose Internet Mail Extensions) oder Open PGP.

S/MIME kann zum Beispiel in Ihrem MS Exchange Server implementiert werden. S/MIME basiert auf asymmetrischer Kryptografie und verwendet ein Paar von mathematisch verwandten Schlüsseln. Das sind die öffentlichen und privaten Schlüssel (public and private keys). Eine E-Mail wird mit dem öffentlichen Schlüssel des Empfängers (nicht des Absenders) verschlüsselt, während die E-Mail mit Ihrem privaten Schlüssel entschlüsselt wird.

Obwohl die Technologie von S/MIME nicht einfach zu erklären ist, versuche ich es hier ziemlich einfach zu halten: Bei der Implementierung von S/MIME in einem MS Exchange Server wird ein Zertifikat erzeugt, das die Signatur des Benutzers enthält und auch seinen öffentlichen Schlüssel enthält. Versendet er einen anderen Nutzer (Nutzer "B"), beweist er, dass er die Person ist, für die er sich ausgibt, und gibt seinem E-Mail-Empfänger seinen öffentlichen Schlüssel und damit auch das Recht, ihm verschlüsselte E-Mails zu senden. Wenn Benutzer B dann das nächste Mal eine verschlüsselte E-Mail an Benutzer A sendet, "erkennt" der E-Mail-Client von Benutzer A, dass die E-Mail von einem sicheren und bekannten Absender stammt, sucht nach seinem privaten Schlüssel im E-Mail-Client und entschlüsselt die E-Mail in Echtzeit.

Das gleiche gilt für OpenPGP. Es basiert auch auf der Methode des öffentlichen und privaten Schlüsselaustausches bei der Verschlüsselung und Entschlüsselung von E-Mails. Sie generieren ein Schlüsselpaar - eines, das die E-Mail verschlüsselt (der öffentliche Schlüssel) und den anderen, der die verschlüsselte E-Mail (der private Schlüssel) entschlüsselt. Sie teilen Ihren öffentlichen Schlüssel mit allen Personen, von denen Sie verschlüsselte E-Mails erhalten möchten. Sobald Sie eine verschlüsselte E-Mail von einer bekannten Quelle erhalten haben, entschlüsselt Ihr E-Mail-Client Ihre E-Mail. So funktioniert es im Prinzip. Die Implementierung einer OpenPGP-Lösung kann jedoch sehr zeitaufwendig und schwierig sein. Ein Beispiel, wie das gemacht werden kann, finden Sie hier.

Heutzutage, wenn Unternehmen Verschlüsselung für E-Mails verwenden, implementieren sie S/MIME in ihrem MS Exchange oder einem anderen E-Mail-Exchange-Server, während Privatpersonen eher OpenPGP-basierte Verschlüsselungslösungen wie zum Beispiel GnuPG oder andere Open-Source-Varianten verwenden.

Die Gefahren der Email-Verschlüsselung

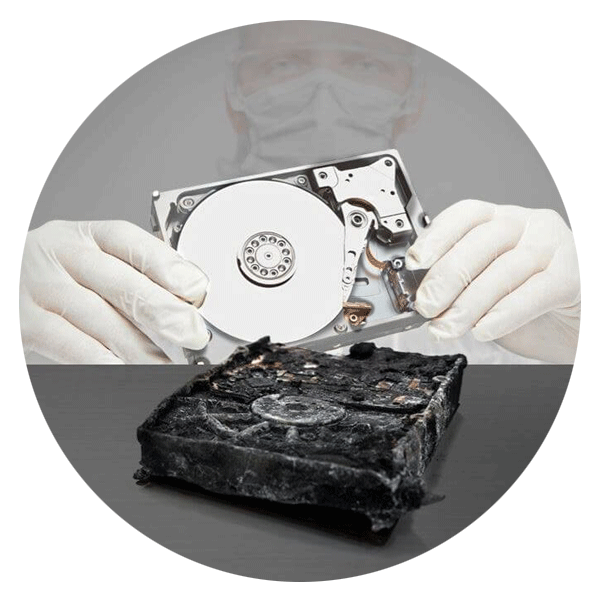

Wie wir bei der Verwendung der Transport-E-Mail-Verschlüsselung wie TLS gesehen haben, werden sowohl auf dem Absender- als auch auf dem empfangenden E-Mail-Server (sowie den E-Mail-Clients) die Nachrichten sowie deren Anhänge auf den Servern unverschlüsselt gespeichert. Wenn also ein E-Mail-Server ausfällt, wie zum Beispiel wenn ein internes Festplattenlaufwerk ausfällt oder wenn das gesamte System aufgrund von Benutzerfehlern der Software stoppt, können Datenwiederherstellungsexperten wie Ontrack Datenrettung die Dateisysteme sowie die E-Mails ohne größere Herausforderungen wiederherstellen.

Bei der Inhaltsverschlüsselung - egal ob S/MIME, OpenPGP oder eine Gateway-Lösung - kann es jedoch vorkommen, dass die Wiederherstellung verschlüsselter E-Mails eine Herausforderung darstellt. In jedem Fall müssen die sogenannten öffentlichen und privaten Schlüssel den Datenwiederherstellungsexperten zur Verfügung stehen, damit sie anfangen können oder um zu versuchen, irgendwelche E-Mails wiederherzustellen. Wenn diese Schlüssel - oder im Fall des privaten Schlüssels, der eigentlich ein Zertifikat ist - nicht verfügbar sind, gibt es nicht die geringste Chance, den ursprünglichen Inhalt in der E-Mail wiederherzustellen.

Da zum Beispiel die kleinste symmetrische Schlüssellänge (oder Schlüsselgröße) von OpenPGP 128 Bit ist, würde es 1,44 Milliarden Jahre dauern, diesen symmetrischen Verschlüsselungsschlüssel zu knacken. Und mit 256-Bit-Schlüsseln geben die meisten Kryptoexperten an, dass es selbst für staatliche Sicherheitsbehörden und deren Supercomputer unmöglich sei, diesen Chiffrierschlüssel zu entschlüsseln.

Daher sollten Sie Ihre Verschlüsselungsschlüssel, Zertifikate oder Entschlüsselungskennwörter immer getrennt vom ursprünglichen E-Mail-Server oder Desktop-Computer aufbewahren. Wenn Datenverluste auftreten, können die Datenwiederherstellungsexperten sie später verwenden, wenn sie die verschlüsselten Rohdaten wiederherstellen konnten.