Montag, 19. September 2022 von Tim Black

In diesem Artikel gehen wir der Frage nach, was die Ursache für das Klickgeräusch auf der Festplatte sein könnte, und stellen Lösungsansätze vor.

Donnerstag, 8. September 2022 von Ontrack Datenrettung

In diesem Artikel geben wir Ihnen einige praktische Tipps, wie Sie Fehler beim Mackbook beheben können, wenn es sich nicht mehr einschalten lässt.

Mittwoch, 24. August 2022 von Ontrack Datenrettung

Was ist der Blue Screen (BSOD) und was kann man tun, wenn dieser auftritt. Experten von Ontrack Datenrettung geben Handlungsanweisungen, um nach einer Blue Screen Meldung schnell wieder zum Tagesgeschäft übergehen zu können.

Samstag, 28. Mai 2022 von Ontrack Datenrettung

Möchten Sie Daten von Ihrem alten Telefon löschen? Dann sind Sie bei Ontrack an der richtigen Adresse, denn wir können genau das für Sie tun. Rufen Sie uns an unter 0800 10 12 13 14.

Donnerstag, 7. April 2022 von Der Datenrettungsblog

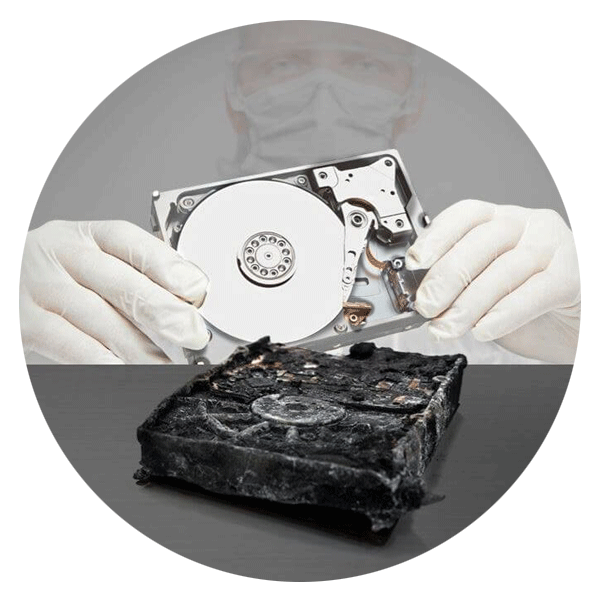

Wenn Ihre Festplatte defekt ist, mag es auf den ersten Blick unmöglich erscheinen, die Daten wiederherzustellen. Doch man kann mit den richtigen Tools und Know-how Daten von beschädigten oder korrumpierten Festplatten retten. Lesen Sie im Blogbeitrag, welche Faktoren die Datenwiederherstellung eines defekten Geräts beeinflussen können und wie Sie zu einer erfolgreiche Datenrettung beitragen können.

Montag, 28. März 2022 von Ontrack Datenrettung

Was macht eine Datenrettung erfolgreich? Sie können die Chancen für eine erfolgreiche Datenwiederherstellung selbst beinflussen, indem Sie ein paar Dinge beachten.

Montag, 28. März 2022 von Ontrack Datenrettung

Die RAID-Technologie hat die Datenspeicherung in Unternehmen revolutioniert und wurde mit zwei Hauptzielen: zuverlässigkeit und Leistung.

Donnerstag, 24. Februar 2022 von Der Datenrettung Blog

Eine wachsende Zahl von Unternehmensrechenzentren, die mit hohem Datendurchsatz und niedrigen Latenzzeiten bei Transaktionen arbeiten, hat sich bislang auf Hard Disk Laufwerke (HDD) in ihren Servern verlassen und steht nun Leistungsengpässen gegenüber.

Freitag, 7. Januar 2022 von Ontrack Datenrettung

Ontrack FAQ: Festplatten halten nicht ewig. Wie sie Anzeichen für einen möglichen HDD Ausfall vorab feststellen können.

Dienstag, 4. Januar 2022 von Der Datenrettungsblog

Der Schaden bei einem Ransomware-Angriff reicht oft den eigentlichen Datenverlust hinaus, da die Kriminellen sich z.B. Ihre Bankdaten erbeuten und diese missbrauchen.

Samstag, 1. Januar 2022 von Ontrack Datenrettung

Das Entwicklungsteam von Ontrack hat hart an der neuesten Version der Ontrack PowerControls™-Produktsuite gearbeitet.

Montag, 20. Dezember 2021 von Ontrack Team

Fehlercode auf der Festplatte kann zu Datenverlust führen. Wie Sie mit SMART Fehlermeldung, Disc Boot oder E/A Gerätefehler, u.a. umgehen können.

Donnerstag, 4. November 2021 von Ontrack Datenrettung

RAID hat mehr als 30 Jahre überlebt und spielt auch heute noch eine wichtige Rolle bei der Datenspeicherung. Warum ist das so?

Donnerstag, 1. Juli 2021 von Der Datenrettungsblog

Der Kauf einer Festplatte kann eine schwierige Entscheidung sein. Dieser Blog soll Ihnen helfen, eine fundierte Entscheidung zu treffen.

Donnerstag, 12. November 2020 von Tilly Holland

Die Zahl der Ransomware-Angriffe nimmt weiter zu. Dieser Blogbeitrag zeigt Fallbeispiele und gibt wertvolle Infos zu Ransomware.

Montag, 10. August 2020 von Shira Caldie

Von Amazonas Alexa zu Ring’s Video Türklingel, das Internet der Dinge (Internet of things/IoT) setzt die Transformation der Technologie fort. Es verbessert die Art und Weise, wie Menschen leben können. Unternehmen werden zwar über die Sicherheitsbedrohung informiert, installieren aber oft neue Geräte und ignorieren oder verschieben oftmals das Patching des Gerätes.

Donnerstag, 30. Juli 2020 von Michael Nuncic

Ontrack FAQ: Funktionsweise von SSD Medien und mit welchen Risiken im Betrieb zu erwarten sind.

Mittwoch, 17. Juni 2020 von Kathrin Brekle

Von Ontrack Data Recovery weltweit erhobene Daten zeigen, dass Datenverluste in virtualisierten Umgebungen mehrere Ursachen haben können. Die Hauptgründe für Datenverluste auf virtuellen Maschinen sind Benutzerfehler, Ransomware, Hardwareausfälle und RAID-Beschädigung.

Donnerstag, 7. Mai 2020 von Pedro Vasconcelos

Cloud-Speicher sind im Laufe der Jahre populär geworden, jedoch vergessen viele Menschen, dass die in der Cloud gespeicherten Daten immer noch an einem physischen Ort aufbewahrt werden müssen.

Donnerstag, 16. April 2020 von Tilly Holland

Die von Ontrack Data Recovery weltweit gesammelten Daten zeigen, dass es mehrere Ursachen für Datenverluste in virtualisierten Umgebungen gibt. Die Hauptgründe für Datenverluste bei virtuellen Maschinen sind Benutzerfehler, Ransomware, Hardwareausfälle und RAID-Korruption. In diesem Beitrag wird dargestellt, was zu virtuellen Datenverlusten führt, und erläutert, wie globale Datenrettungsanbieter einen hohen Prozentsatz selbst der schwierigsten Datenverlustsituationen in virtualisierten Umgebungen beheben können.